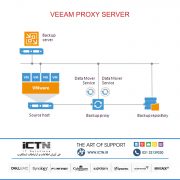

VEEAM PROXY SERVER

VEEAM PROXY SERVER

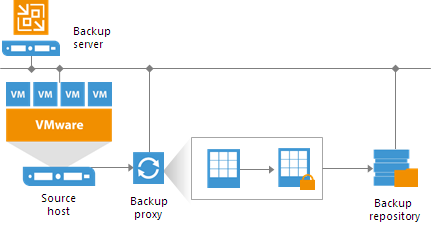

Proxy Server یک جزء از ساختار Veeam Backup است که بین سرور پشتیبان و دیگر اجزای زیرساخت پشتیبان قرار می گیرد. در حالی که سرور پشتیبان مدیریت وظایف را انجام می دهد، پروکسی پردازش Jobها و ترافیک پشتیبان را ارائه می دهد.

وظایف Backup Proxy به شرح ذیل می باشد:

- بازیابی اطلاعات ماشین مجازی از Repository

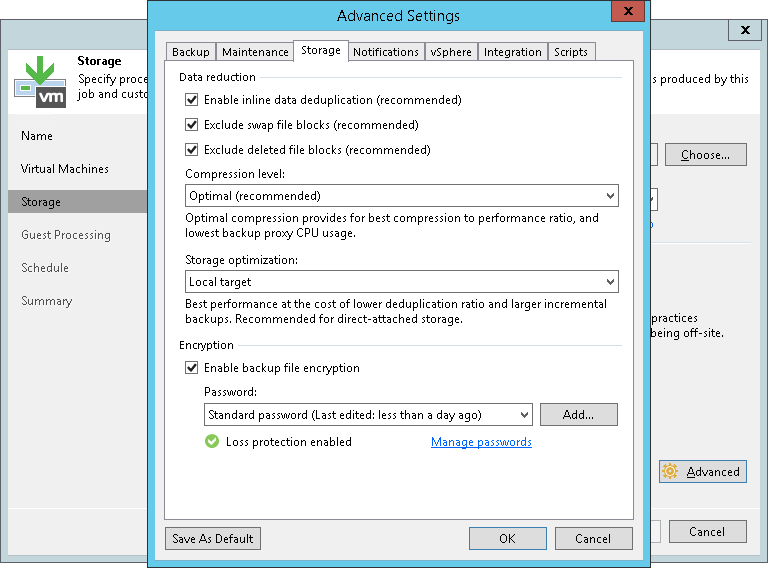

- Compression

- Deduplication

- Encryption

- انجام کلیه امور پشتیبان گیری با مدیریت Veeam Server

حالت های انتقال داده توسط Backup Proxy

- Direct Storage Access

- Virtual Appliance

- Network

نصب Backup Proxy mannligapotek.com

بصورت پیش فرض نقش Backup Proxy هنگام نصب Veeam Backup ،توسط خود سرور انجام می شود اما برای پشتیبان گیری در سایزهای بزرگ توصیه می شود حتما از سرور جداگانه ای با نقش Proxy Server استفاده شود.

استفاده از Backup proxy باعث افزایش کارایی و بهبود عملکرد سرور Veeam می شود لذا در یک مجموعه بزرگ می توان از چندین سرور Backup Proxy استفاده نمود که بار کار بین سرور ها توزیع می گردد.

برای راه اندازی Backup Proxy لازم است که یک سرور با سیستم عامل ویندوز به Veeam Server اضافه گردد تا نقش Proxy Server برای آن به صورت کاملا اتوماتیک ایجاد گردد.برای استفاده از نقش Backup Proxy باید دو سرویس ویندوزی کاملا سبک Veeam Installer Service و Veeam Data Moverاجرا گردد.

حداقل ریسورس مورد نیاز Backup Proxy :

- modern x86 processor with minimum of 2 cores

- ۲ GB RAM

- Disk Space: ۳۰۰ MB

- Network: ۱ Gbps or faster

- ۳۲-bit and 64-bit versions of the Microsoft operating systems

نکته : نقش Backup Proxy میتواند برای سروری با ماهیت مجازی و یا فیزیکی ایجاد گردد.

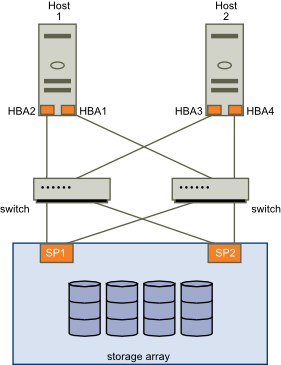

نقش اصلی Backup Proxy این است که یک مسیر بهینه برای انتقال ترافیک پشتیبان فراهم کند. بنابراین، هنگام استقرار Backup Proxy، نیاز به تجزیه و تحلیل ارتباطات بین Backup Proxy و ذخیره ساز متصل به آن می باشد .

– دسترسی مستقیم Backup Proxy به ذخیره سازی که در آن VM ها ذخیره شده باشد یا ذخیره سازی که در آن داده VM نوشته شده است. به این ترتیب، Backup Proxy، داده ها را مستقیما از Repository بازیابی خواهد کرد و اصطلاحاLAN را Bypass می نماید

- سرور Proxy می تواند یک ماشین مجازی با دسترسی به دیسک ماشین های دیگر بر روی DataStore باشد که این روش هم کاملا LAN-Free عمل می نماید.

– اگر هیچ یک از سناریوهای فوق امکان پذیر نیست، می توانید نقش Backup Proxy را به یک ماشین در شبکه، نزدیک تر به منبع یا ذخیره ساز متصل به Backup proxy اختصاص دهید. در این مورد، داده VM با استفاده از پروتکل NBD از طریق LAN انتقال خواهد یافت